„Świetny System Szyfrowania Plików Cookie Google… Szkoda, Gdyby Coś Mu Się Stało”

Ochrona ciasteczek znowu zagrożona

Google wprowadził szyfrowanie ciasteczek jako sposób na zwiększenie bezpieczeństwa danych użytkowników. Był to krok w dobrą stronę, mający na celu zabezpieczenie ciasteczek przed nieautoryzowanym dostępem. Jeśli ktoś próbowałby dostać się do Twoich danych, bez klucza szyfrującego nie mógłby odczytać ich zawartości. Pojawia się jednak pytanie: dlaczego w ogóle nadal używamy ciasteczek, skoro stanowią one tak łakomy kąsek dla cyberprzestępców? Odpowiedź jest prosta – gromadzenie danych jest zbyt dochodowe, by całkowicie zrezygnować z ich wykorzystywania. Niestety, prywatność użytkowników internetu często przegrywa z zyskami firm marketingowych i ich klientów.

W teorii szyfrowanie ciasteczek miało uniemożliwić dostęp do naszych prywatnych danych osobom trzecim. W praktyce okazuje się, że złośliwe oprogramowanie szybko znalazło sposób na obejście tej ochrony. Badacze bezpieczeństwa odkryli metodę, dzięki której cyberprzestępcy mogą ponownie dostać się do „słoika ciasteczek” bez konieczności posiadania klucza szyfrującego od Google.

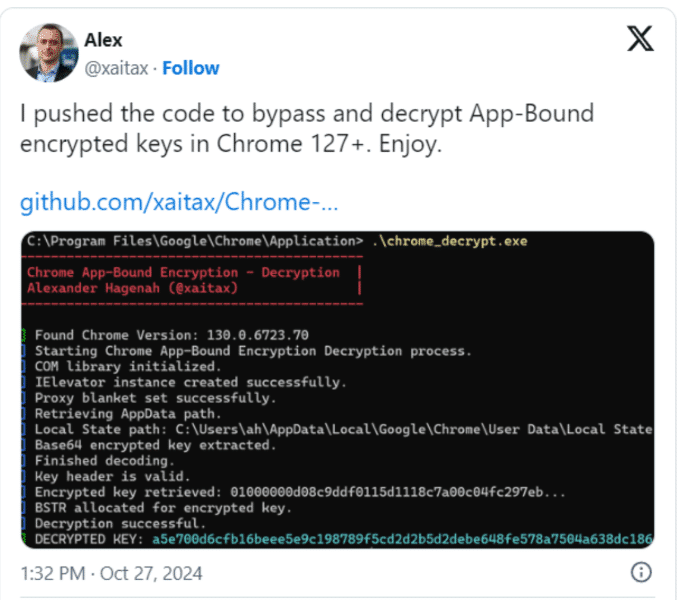

Procedura jest dość prosta. Złośliwe oprogramowanie może wykorzystać narzędzie dostępne na platformie GitHub, konkretnie App-Bound Encryption Bypass Tool. Aby zadziałało, wystarczy zainstalować je w katalogu przeglądarki Google Chrome na komputerze ofiary, pod warunkiem, że napastnik ma dostęp administracyjny. Po uruchomieniu tego narzędzia, cyberprzestępca może z łatwością odszyfrować wszystkie ciasteczka przechowywane na danym komputerze, uzyskując dostęp do wrażliwych informacji.

Niestety, to oznacza, że przez krótką chwilę mieliśmy złudzenie bezpieczeństwa danych dzięki szyfrowaniu ciasteczek. Teraz jednak, gdy narzędzie do obejścia tej ochrony jest już dostępne, nasze przeglądarki stają się na nowo podatne na ataki. To kolejny dowód na to, że zabezpieczenia, choć ważne, nigdy nie dają stuprocentowej gwarancji ochrony, a cyberprzestępcy nieustannie szukają nowych sposobów na obejście nawet najbardziej zaawansowanych systemów zabezpieczeń.